Logiciel de Gestion des Contrôles d'Accès sur Salesforce

Une solution de gestion des contrôles d'accès native Salesforce, axée sur l'IA, conçue pour régir qui peut accéder à quoi, quand et pourquoi—construite pour s'intégrer parfaitement aux organisations Salesforce existantes et aux systèmes hérités.

Construit pour Salesforce. Prêt pour Tout Système.

Ce logiciel de gestion des contrôles d'accès fonctionne directement à l'intérieur de Salesforce, étendant votre CRM, automatisation et reporting dans des flux de travail axés sur l'accès. Pour les organisations utilisant des systèmes de contrôle d'accès hérités, des systèmes de badges ou des plateformes de sécurité physique, il s'intègre via des API ou des middleware—permettant aux équipes de moderniser le contrôle d'accès sans perturber les opérations.

Contrôle d'Accès Centralisé à Travers les Personnes, Espaces et Actifs

L'accès ne devrait jamais être flou.

- Gérer les autorisations d'accès depuis un système unique

- Contrôler l'accès aux salles, installations, actifs ou systèmes

- Suivre qui a accédé à quoi et quand

- Maintenir une source unique de vérité à travers les équipes et les emplacements

- Toutes les données d'accès se mettent à jour en temps réel dans Salesforce.

Politiques d'Accès Basées sur des Règles Qui S'Appliquent Automatiquement

Définissez les règles d'accès une fois. Laissez le système les appliquer.

Accès basé sur les rôles et les permissions

Fenêtres d'accès limitées dans le temps ou conditionnelles

Restrictions spécifiques à l'emplacement ou à l'actif

Escalade d'accès basée sur l'approbation

Une fois configuré

Les règles d'accès sont appliquées de manière cohérente et automatique.

Surveillance d'Accès en Temps Réel et Suivi des Statuts

Sachez ce qui se passe au fur et à mesure.

Statut d'accès et visibilité en temps réel

Suivi des accès actifs vs expirés

Journalisation des entrées et sorties

Suivi des exceptions et violations

Tout est enregistré et visible

À travers les tableaux de bord Salesforce.

Provisionnement et Révocation d'Accès Automatisés

La gestion manuelle des accès crée des risques.

- Accorder l'accès lorsque les conditions sont remplies

- Révoquer l'accès automatiquement lorsque les règles expirent

- Déclencher des approbations ou des notifications

- Appliquer de manière cohérente l'accès au moindre privilège

- Aucun suivi manuel requis.

IA en Premier par Conception, Pas en Supplément

Ce logiciel de gestion des contrôles d'accès est construit avec une architecture axée sur l'IA pour rendre la gouvernance d'accès plus intelligente au fil du temps.

IA en Premier par Conception, Pas en Supplément

Au fur et à mesure que les données d'accès augmentent, le système devient plus sécurisé—sans retravailler les flux de travail.

Détecter des modèles d'accès inhabituels

Identifier les utilisateurs ou actifs sur-privilégiés

Prédire les conflits d'accès

Réduire la supervision manuelle grâce à l'automatisation intelligente

La gouvernance d'accès s'améliore continuellement

Le système devient plus sécurisé au fil du temps.

Construit pour les Entreprises Qui Dépendent d'un Accès Contrôlé

La gestion des contrôles d'accès est essentielle partout où la sécurité, la conformité ou l'entrée contrôlée comptent.

Secteur Public & Opérations Gouvernementales

Le contrôle d'accès dans les environnements du secteur public nécessite précision, responsabilité et conformité. Des infrastructures à la réponse d'urgence, Booking Ninjas permet un accès contrôlé, une visibilité opérationnelle et une application des politiques à travers chaque fonction gouvernementale.

Gestion des Actifs d'Infrastructure

Sécurisez les infrastructures critiques avec un accès contrôlé aux actifs, installations et zones restreintes. Appliquez la conformité, surveillez l'utilisation et maintenez une visibilité complète à travers des environnements d'infrastructure de grande valeur.

En Savoir Plus

Gestion des Actifs Municipaux

Gérez l'accès à travers les installations publiques, parcs et actifs municipaux. Coordonnez les départements, appliquez les permissions et assurez une utilisation contrôlée des ressources publiques partagées.

En Savoir Plus

Gestion des Flux de Travail Gouvernementaux

Alignez les permissions d'accès avec les flux de travail, approbations et exigences réglementaires. Assurez-vous que chaque action est suivie, autorisée et conforme à travers les opérations gouvernementales.

En Savoir Plus

Gestion des Utilités en Eau

Restreindre l'accès aux usines de traitement des eaux, systèmes et infrastructures sensibles. Protégez les utilités critiques tout en maintenant l'efficacité opérationnelle et la conformité réglementaire.

En Savoir Plus

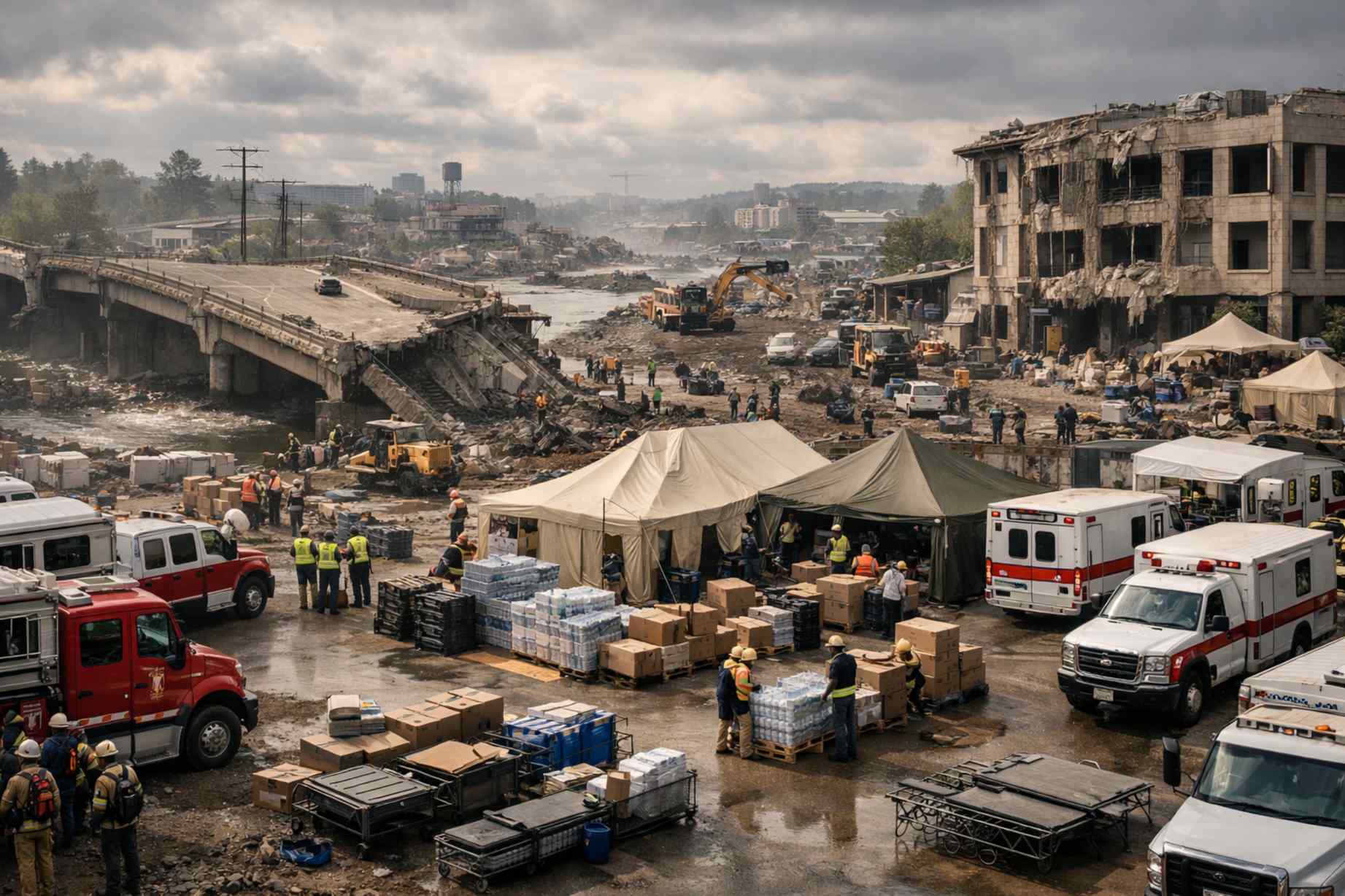

Gestion de la Réponse aux Catastrophes

Contrôlez l'accès d'urgence aux abris, centres de réponse et ressources critiques. Permettez un déploiement rapide tout en maintenant un contrôle d'accès structuré lors de scénarios de haute pression.

En Savoir Plus

Gestion de la Sécurité Publique

Appliquez des règles d'accès pour les véhicules, équipements et zones sécurisées. Maintenez la préparation opérationnelle tout en assurant une utilisation contrôlée des actifs de sécurité publique.

En Savoir Plus

Gestion des Casernes de Pompiers

Contrôlez l'accès aux stations, appareils et environnements de formation. Assurez-vous de la préparation tout en maintenant des protocoles d'accès stricts pour le personnel et l'équipement.

En Savoir Plus

Travaux Publics Gouvernementaux

Restreindre l'accès aux cours d'équipement, dépôts et chantiers opérationnels. Suivez l'utilisation, appliquez les politiques et protégez les actifs d'infrastructure publique critiques.

En Savoir Plus

Gestion des Transports Publics

Contrôlez l'accès aux flottes, dépôts et systèmes opérationnels. Assurez des opérations de transport sécurisées et coordonnées à travers les itinéraires, équipes et actifs.

En Savoir Plus

Gestion des Établissements de Santé

Gérez l'accès sécurisé aux zones des patients, équipements et zones médicales restreintes. Assurez la conformité, la sécurité et des opérations contrôlées à travers les établissements de santé.

En Savoir Plus

Logiciel de Réhabilitation Professionnelle

Contrôlez l'accès des participants et du personnel à travers les programmes, installations et services. Soutenez la livraison structurée des programmes avec une gestion des accès sécurisée et basée sur les rôles.

En Savoir PlusUne Plateforme Salesforce. Visibilité Complète des Accès.

Chaque octroi, changement et révocation d'accès est géré dans un système centralisé. À partir des tableaux de bord Salesforce, les équipes peuvent surveiller l'activité d'accès, détecter les risques, suivre la conformité et rendre compte des tendances d'accès—sans quitter Salesforce.

Pourquoi le Logiciel de Gestion des Contrôles d'Accès de Booking Ninjas

Construit sur Salesforce et conçu pour un contrôle de niveau entreprise, Booking Ninjas offre une gestion des accès structurée, évolutive avec une visibilité complète, automatisation et sécurité à travers votre organisation.

-

Fondation Natif Salesforce

Opérez entièrement au sein de Salesforce sans systèmes externes ou silos de données. Profitez de la sécurité de niveau entreprise, de l'accès basé sur les rôles et de l'évolutivité de la plateforme native tout en alignant le contrôle d'accès avec le CRM, les opérations et les données financières.

-

Gouvernance d'Accès Centralisée

Gérez toutes les permissions, rôles et points d'accès depuis un système unique. Assurez un contrôle cohérent à travers les utilisateurs, propriétés, actifs et systèmes sans outils fragmentés ou supervision manuelle.

-

Provisionnement Basé sur des Règles

Automatisez le provisionnement et la révocation d'accès en fonction de règles, flux de travail et déclencheurs prédéfinis. Réduisez les erreurs humaines, appliquez les politiques de conformité et assurez-vous que l'accès est toujours aligné avec les rôles et responsabilités.

-

Surveillance en Temps Réel & Pistes de Vérification

Suivez chaque événement d'accès avec une visibilité complète des audits. Surveillez l'activité en temps réel, détectez les anomalies et générez des rapports conformes directement à partir des tableaux de bord Salesforce.

-

Intelligence de Sécurité Axée sur l'IA

Exploitez l'IA pour identifier les modèles de risque, détecter les comportements non autorisés et faire ressortir des informations exploitables. Passez d'une sécurité réactive à une gestion d'accès prédictive et intelligente.

-

Architecture Prête à l'Intégration

Connectez-vous sans effort avec les organisations Salesforce, les systèmes tiers et l'infrastructure héritée via des API et des flux de travail déclenchés par des événements. Maintenez une gouvernance structurée tout en étendant le contrôle d'accès à travers votre écosystème.